comienzo

comienzo

El 23 de octubre de 2019, Google anunció que su procesador cuántico Sycamore había logrado resolver un problema en 3 minutos que habría requerido más de 10 000 años de computación para una supercomputadora. Fue el primer caso declarado de supremacía cuántica.

Esta tecnología promete abrir el campo de posibilidades en muchas áreas. Sin embargo, también supone un nuevo riesgo para la criptografía moderna, cuya seguridad se basa en problemas matemáticos de difícil resolución. ¿Qué ocurre cuando esta dificultad de cálculo deja de ser un obstáculo?

En esta nueva serie de artículos, exploramos el potencial de la computación cuántica y analizamos sus posibles impactos en Bitcoin.

Mientras navega por este artículo, es probable que esté utilizando una computadora normal o tal vez un teléfono inteligente. Estos dispositivos tienen la capacidad de realizar operaciones computacionales, aunque tienen limitaciones. De hecho, ante ciertos cálculos complejos, la máquina tendría que funcionar durante millones de años antes de encontrar una solución. La ventaja de un ordenador cuántico es que puede realizar ciertos cálculos específicos con mucha más rapidez que un ordenador clásico.

Para lograr este resultado, el funcionamiento de la computadora cuántica no tiene absolutamente nada que ver con el funcionamiento de la computadora clásica. La computadora tradicional manipula bits que pueden encarnar dos estados distintos: 0 o 1 — y que se combinan para crear código y completar tareas. Por lo tanto, la computación clásica se basa en los principios fundamentales de la electricidad, mientras que la computación cuántica se basa en los principios de la física cuántica.

En lugar de procesar información con bits, las computadoras cuánticas usan bits cuánticos, también conocidos como «qubits». Estos qubits pueden ser 0, 1 o una superposición de 0 y 1. Al utilizar esta superposición de estados con otros fenómenos cuánticos, como el entrelazamiento y la interferencia cuántica, una computadora cuántica puede paralelizar las tareas de cálculo y, por lo tanto, resolver ciertos problemas con mucha más rapidez.

El desafío radica en el hecho de que la criptografía se basa en problemas matemáticos que los ordenadores tradicionales consideran irresolubles. Sin embargo, es posible que, en el futuro, estos problemas matemáticos puedan resolverse en un tiempo aceptable mediante ordenadores cuánticos, lo que infringiría nuestros estándares criptográficos actuales.

Hasta la fecha, existen principalmente dos algoritmos cuánticos que podrían amenazar a algunas primitivas criptográficas modernas. Estos son los algoritmos de Shor (1994) y Grover (1996).

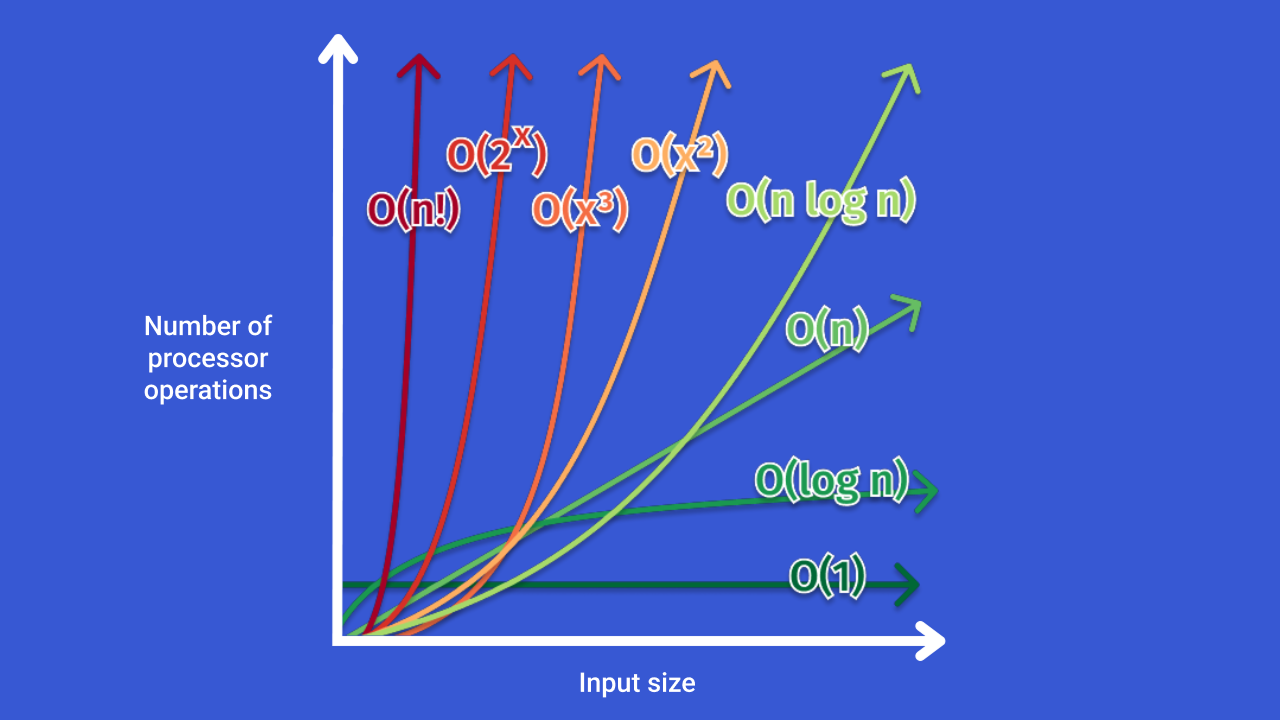

El algoritmo Shor se diseñó para descomponer números naturales en sus factores primos en tiempo polinomial. Esto implica que el tiempo de cálculo requerido aumenta de manera aceptable con el tamaño del número a factorizar. Por el contrario, los algoritmos clásicos más eficientes en este campo presentan una complejidad que se describe como «subexponencial».

Crédito: adrianmejia.com

Sin embargo, algunos de los métodos criptográficos más utilizados en el mundo están establecidos con precisión sobre este problema de factorizar números enteros grandes. Este es el caso del algoritmo RSA, por ejemplo.

En pocas palabras, si las computadoras tradicionales logran descifrar el cifrado RSA, es posible restaurar la seguridad del algoritmo aumentando el tamaño de las claves utilizadas. Luego nos quedamos en silencio durante un momento, ya que la complejidad aumenta de manera subexponencial con el tamaño de la clave. Sin embargo, con el uso del algoritmo cuántico de Shor, esta complejidad aumenta con mucha menor rapidez, lo que, en última instancia, podría comprometer el uso seguro de métodos de cifrado como el RSA.

Este algoritmo de Shor se puede modificar para tratar también el problema del logaritmo discreto en el tiempo polinomial. Este es el problema matemático utilizado en el contexto de Diffie-Hellman o la criptografía sobre curvas elípticas.

El algoritmo Grover, por otro lado, puede usarse para resolver problemas de búsqueda no estructurada. En otras palabras, fue diseñado para buscar un elemento específico en una base de datos no organizada, y lo hace mucho más rápido que un algoritmo convencional. En particular, puede resultar útil para encontrar colisiones en una función hash.

Grover y Shor son dos algoritmos que podrían socavar algunas primitivas criptográficas modernas. Sin embargo, a pesar de que existen desde hace mucho tiempo, todavía es imposible ejecutarlos en una computadora cuántica hasta la fecha.

Los motivos de esta imposibilidad son múltiples. En primer lugar, necesitaríamos poder disponer de un ordenador cuántico con un gran número de qubits. Entonces, estos qubits deberían tener una tasa de error mínima. Sin embargo, las técnicas de corrección de errores aún están en desarrollo en este momento. Por último, para realizar cálculos tan complejos, los qubits deben poder mantener su estado cuántico el tiempo suficiente. Los tiempos actuales son demasiado cortos y la información se pierde antes de poder realizar todas las operaciones necesarias.

Por lo tanto, a corto y medio plazo, no parece haber una amenaza para las criptomonedas. En cualquier caso, esto es lo que surgió de las opiniones de los expertos, como lo demostró una encuesta de EvolutionQ realizada en 2022 entre 40 profesionales del sector.

En este estudio, se les preguntó cuál era la probabilidad de que una computadora cuántica pudiera descifrar una clave RSA de 2.048 bits en 24 horas, en comparación con diferentes horizontes temporales a partir del año 2022. En 5 años, un solo experto estima que hay más del 50% de probabilidades de que se produzca la situación descrita. Dentro de 15 años, más de la mitad de los expertos consideran que la probabilidad supera el 50%. A los 30 años, casi todos están de acuerdo, y casi un tercio incluso cree que hay un 99% de probabilidades de que se rompa una clave RSA.

.png)

Crédito: globalriskinstitute.org

Esta encuesta nos muestra que, a corto y medio plazo, las amenazas que la computación cuántica podría representar para la criptografía preocupan poco a los expertos. Por otro lado, a largo plazo, son mucho más pesimistas.

En este primer capítulo, descubriste por qué la computación cuántica representa un riesgo para la criptografía. Las principales amenazas son los algoritmos de Shor y Grover. Sin embargo, todavía estamos muy lejos de poder ejecutarlos con éxito en una máquina. Esto se debe simplemente al hecho de que todavía no tenemos un ordenador cuántico que sea lo suficientemente estable y potente.

Según los expertos de este sector, esta amenaza debe tomarse en serio. Sin embargo, es un riesgo que no debería ocurrir hasta dentro de varios años o incluso varias décadas.

En el segundo capítulo de esta serie, analizaremos más específicamente los riesgos que pesan sobre el protocolo Bitcoin. Veremos si los ordenadores cuánticos pueden influir en la invención de Satoshi Nakamoto.

➤ Descubre el segundo capítulo de esta serie.

Recursos: