iniciar

iniciar

Por causa de sua natureza digital e aberta, o ambiente Bitcoin é regularmente palco de golpes e tentativas de hacking. Se você mesmo proteger seus fundos sob custódia, poderá ser alvo de vários ladrões que tentarão roubar seus bitcoins.

Para reduzir esses riscos de hackers e fraudes, você deve seguir algumas dicas para usar o Bitcoin. Neste artigo, exploramos as melhores práticas a serem seguidas para reduzir esses riscos.

Quando você transmite uma transação para a rede Bitcoin, ela não é confirmada imediatamente. Você deve esperar que uma menor o inclua em um bloco válido para que ela receba sua primeira confirmação. Além disso, você provavelmente já ouviu de um bitcoiner informado que precisa esperar por 6 confirmações para uma transação de Bitcoin. Por que é importante esperar por essas confirmações para considerar uma transação como validada?

A primeira confirmação de uma transação ocorre quando ela é adicionada a um bloco. Então, cada novo bloco construído sobre o bloco com a transação em estudo constituirá uma nova confirmação.

Em primeiro lugar, não é recomendável considerar uma transação como validada antes mesmo de ser incluída em um bloco. Essa prática é chamada de “zeroconf”. Continua sendo arriscado, pois uma transação permanece modificável ou substituível pelo remetente enquanto ainda está no mempool.

O mempool (Memory Pool) é um banco de dados, mantido de forma independente por cada nó da rede, mantendo as transações de Bitcoin pendentes de confirmação.

No entanto, incluir uma transação em um bloco válido não significa necessariamente que ela seja imutável. De fato, no Bitcoin, a irreversibilidade das transações só pode ser probabilística. Cada novo bloco extraído em cima daquele com seu pagamento enterra um pouco mais a transação. É por isso que prefiro falar sobre irreversibilidade probabilística. Obviamente, sempre é possível que uma transação confirmada não seja confirmada, mas essa probabilidade diminui rapidamente a cada confirmação adicional.

➤ Saiba mais sobre os mecanismos de prova de trabalho.

A partir da sexta confirmação de uma transação, a probabilidade de ela não ser confirmada novamente é tão baixa que pode ser considerada zero. É por isso que recomendamos que você aguarde 6 confirmações para transações importantes.

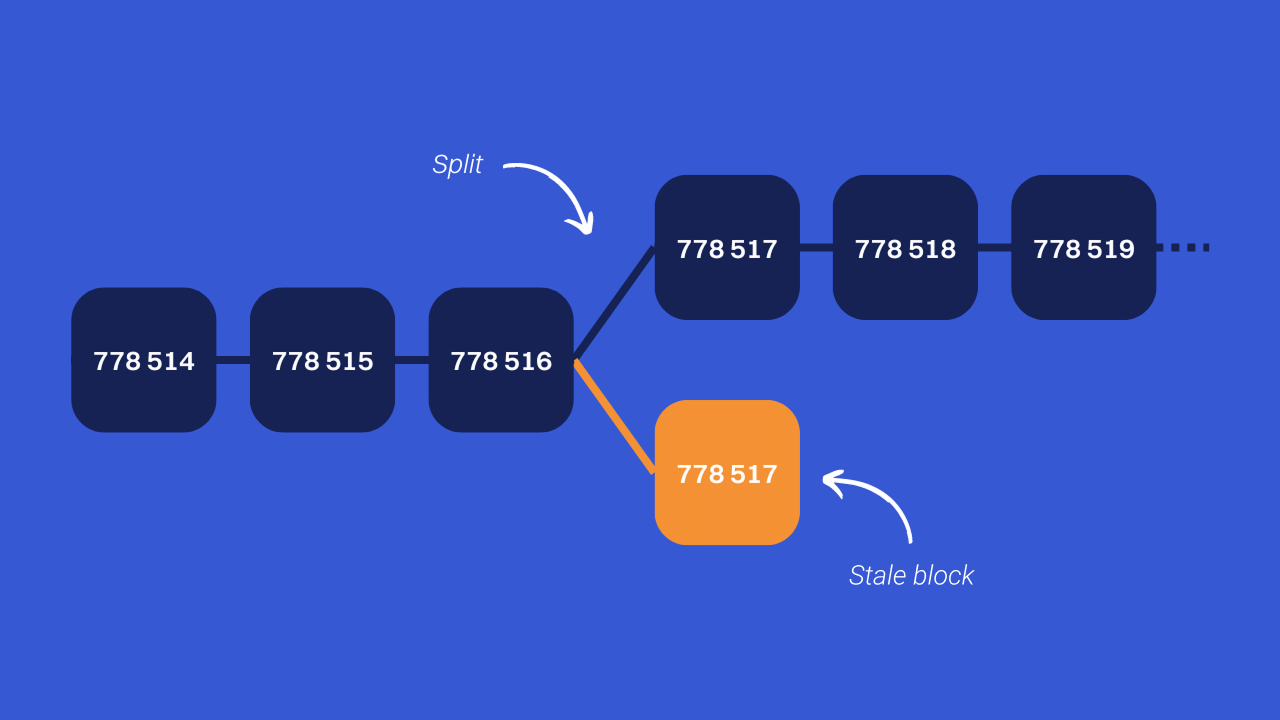

Tudo isso se deve ao modelo Bitcoin. Por vários motivos, um bloco válido às vezes é abandonado. Isso é o que chamamos de bloco expirado (“Bloco obsoleto” em inglês). No entanto, se sua transação estiver em um bloco desatualizado, seu status mudará de confirmada para não confirmada. Concretamente, você pensou que sua transação foi incluída em um bloco, mas, como foi abandonada, sua transação pode retornar ao mempool.

Esses blocos desatualizados são observados quando a rede Bitcoin se divide. Em inglês, isso é chamado de “divisão” (não confunda com um garfo). Quando dois mineradores encontram um bloco válido em um curto período de tempo, alguns nós podem ter acesso a um bloco e outros terão acesso ao outro bloco. Ambos os blocos são válidos, mas estão na mesma altura da corrente. Depois, quando um minerador encontrar um bloco válido acima de um dos dois blocos da mesma altura, a rede voltará a chegar a um consenso sobre uma única cadeia. Um dos dois blocos extraídos na mesma altura será abandonado pelos nós. É um bloco expirado.

Blocos desatualizados são frequentemente confundidos com blocos órfãos. Um bloco órfão se separa da cadeia porque não tem um bloco pai, ao contrário de um bloco desatualizado, que se separa porque não tem um bloco filho. Então, esses são dois conceitos diferentes.

Esse processo pode acontecer naturalmente, principalmente devido à latência excessiva na rede, ou ser causado por certas práticas clandestinas, como a Mineração Egoísta. Em todos os casos, o mecanismo de prova de trabalho permite reduzir esse risco a uma probabilidade irrisória adicionando blocos sobre o estudado.

Obviamente, é necessário adaptar seu nível de controle à situação da transação. Se o pagamento confirmado for feito por um amigo em sua carteira, o zeroconf pode ser suficiente. Na verdade, se houver algum problema com o pagamento, você sempre pode pedir ao seu amigo que refaça a transação. Essa vigilância sobre as confirmações deve ser realizada em situações de risco, especialmente se você não conhece a pessoa com quem está fazendo uma transação. Por exemplo, se você vender seu carro usado para um estranho e o pagamento for feito em bitcoin, você não deve deixar as chaves até que o pagamento tenha 6 confirmações.

No meu artigo” 7 dicas para melhorar a segurança da sua carteira Bitcoin ”, lembro a importância de usar uma carteira de hardware para armazenar e gerenciar as chaves da sua carteira Bitcoin. Esse tipo de dispositivo permite isolar o armazenamento de suas chaves criptográficas para protegê-las de hacks. No entanto, os hackers não precisam necessariamente ter acesso direto às suas chaves para roubar seus bitcoins. É isso que vamos ver nesta parte.

Quando você usa um dispositivo dedicado para armazenar suas chaves privadas, geralmente precisa usar o software de gerenciamento de carteira em paralelo (Ledger Live, Trezor Suite, Sparrow Wallet, Spectre...) em paralelo. Esse tipo de software não armazena suas chaves privadas, mas permite que você verifique o saldo da sua carteira, crie transações não assinadas e gerencie sua carteira. No entanto, esse software geralmente é instalado em um computador multiuso ou em um smartphone, e essas máquinas são necessariamente mais vulneráveis a ataques de computador. Portanto, se você estiver usando uma carteira de hardware, não deve confiar nesse software.

A assinatura cega consiste em criar uma transação para efetuar um pagamento em bitcoin e não verificar os detalhes da transação na carteira de hardware antes de assiná-la. Essa é uma prática perigosa, pois, nesse caso, a transação é verificada apenas na tela do computador. No entanto, o software do PC pode ser malicioso, a exibição pode ser modificada ou a transação verificada pode ser modificada antes de ser enviada para a carteira de hardware.

O risco é, portanto, assinar uma transação que você acredita ser outra transação. Por exemplo, o hacker pode alterar o valor da transação para esvaziar sua carteira e alterar o endereço de destino. Isso é o que chamamos de “falsificação” de endereços.

Portanto, é essencial sempre verificar os detalhes de uma transação (valor, endereço de destino, taxas...) na tela da carteira de hardware, além do software de gerenciamento. Os fabricantes dessas máquinas geralmente implementam telas diretamente vinculadas ao elemento seguro do dispositivo. Portanto, ao verificar esses detalhes na tela da sua carteira de hardware, você está convencido de que a transação que está prestes a assinar contém os parâmetros desejados.

.png)

Além disso, você também deve sempre verificar a validade de um endereço de recebimento em sua carteira de hardware antes de transmiti-lo ao remetente.

➤ Descubra nosso tutorial completo sobre como usar a carteira de hardware Ledger Nano S Plus.

Na parte anterior, vimos que existem muitos riscos relacionados ao software instalado em um computador. Uma boa prática que pode reduzir consideravelmente esses riscos é sempre verificar a autenticidade e a integridade do software baixado antes de instalá-lo em sua máquina. Isso é válido para todos os tipos de software e, mais particularmente, para aqueles relacionados ao uso do Bitcoin.

Para verificar a autenticidade do software baixado, basta verificar a assinatura legítima do desenvolvedor com o GPG. Para fazer isso, você precisará ter o GPG no seu computador. Em seguida, você pode verificar a assinatura usando a interface da linha de comando ou usando um software especializado, como o Kleopatra.

Para verificar a integridade de um software, basta passá-lo pela função de hash designada e comparar sua impressão digital com a fornecida pelo desenvolvedor. Isso permite ter certeza de que o software não foi modificado para incluir código malicioso. Para fazer isso, você pode usar novamente um software especializado ou fazê-lo diretamente da linha de comando. Por exemplo, no Windows, basta abrir o prompt de comando, digitar o comando “Get-FileHash” e arrastar o executável a ser verificado.

.png)

Esses procedimentos podem parecer entediantes para você, mas, na realidade, são bastante simples e rápidos de executar. Eles permitem que você garanta que está instalando um software legítimo e que ele não foi modificado. Resumindo, isso permite evitar a instalação de vírus ou software comprometido e, portanto, reduzir os riscos de hackear seus bitcoins.

Os usuários de Bitcoin costumam ser alvo de tentativas de phishing. É importante permanecer vigilante diante desses ataques.

O phishing é uma técnica usada para tentar roubar uma variedade de informações pessoais entrando em contato com a vítima por vários meios. No caso do Bitcoin, geralmente é a frase de recuperação (24 palavras) que é alvo dos ladrões.

Na maioria dos casos, essas tentativas de phishing são burlescas e facilmente detectáveis. Você pode receber mensagens privadas em redes sociais ou possivelmente textos ou e-mails solicitando que você comunique sua frase de recuperação por vários meios. Mas às vezes esses ataques são muito mais sutis e organizados.

Por exemplo, em 2020, após a invasão do banco de dados de um carro-chefe da indústria de criptomoedas, algumas pessoas que viram seu endereço de correspondência vazar receberam carteiras de hardware falsas em suas casas. Nesse pacote, havia uma carta assinada falsamente pela mão do presidente dessa empresa, explicando que era urgente usar essa nova carteira de hardware. Obviamente, o material falso enviado estava de fato corrompido e as vítimas que o usaram para suas criptomoedas tiveram seus fundos roubados.

A luta contra o phishing consiste em duas fases. Antes de tudo, é necessário limitar sua exposição na Internet para evitar os riscos do contato. Se os hackers não tiverem acesso aos seus dados pessoais, eles não conseguirão entrar em contato com você. Se você usa redes sociais, eu recomendo fortemente que você permaneça discreto sobre elas quando se trata de usar Bitcoin. Você também deve ter cuidado para não transmitir suas informações pessoais de contato em nenhum lugar.

Então, você deve sempre permanecer vigilante quando contatado por qualquer meio para solicitar que você tome qualquer ação. Às vezes, os ladrões fingem ser pessoas famosas ou próximas a você. Eles também costumam usar o conceito de urgência, pedindo que você aja rapidamente, caso contrário, haveria sérias consequências.

Obviamente, não posso descrever aqui todos os métodos de operação usados por esses ladrões, pois eles estão em constante evolução. Portanto, é importante permanecer muito vigilante quando contatado por qualquer meio (mesmo por correio).

De qualquer forma, lembre-se de que geralmente é sua frase de recuperação que é direcionada. Como lembrete, Você nunca deve comunicar sua frase de 24 palavras.

➤ Saiba mais sobre a frase mnemônica para carteiras HD.

De forma mais geral, é importante manter uma boa higiene digital. Se você usar uma carteira Bitcoin em uma máquina comprometida, é possível que seus fundos sejam bloqueados ou hackeados. Na verdade, existem muitos ataques possíveis a uma carteira Bitcoin, mesmo em carteiras de hardware. Manter um ambiente digital saudável, com o uso de algumas práticas recomendadas, permite limitar esses riscos.

A base da segurança do computador é certamente o gerenciamento de senhas. É importante usar senhas fortes e diferentes para cada um dos seus softwares e contas. Uma senha forte é a suíte mais longa e diversificada possível. Também deve vir de uma fonte o mais aleatória possível. Então, eu aconselho você a consultar a tabela Tabela de senhas do Hive Systems, que fornece uma ordem de magnitude de quanto tempo leva para usar sua senha com força bruta.

Um ataque de força bruta envolve tentar todas as combinações possíveis para obter uma senha.

Se a origem de suas senhas não for aleatória o suficiente, um invasor poderá decifrá-las facilmente. Portanto, você não deve usar o nome do seu animal de estimação, data de nascimento, código postal ou mesmo uma de suas paixões... Também não é recomendável ter uma base de senhas e usá-la em todas as suas formas. Para esse fim, o uso de um gerenciador de senhas geralmente é apropriado.

Além disso, o uso do Bitcoin geralmente envolve a manipulação de software de carteira e implementações de nós. É importante manter essas inúmeras ferramentas atualizadas. As atualizações são lançadas com frequência para corrigir falhas de segurança ou vulnerabilidades que podem ser exploradas para roubar seus bitcoins.

Obviamente, existem muitas outras recomendações básicas a serem seguidas para otimizar a segurança de seus dispositivos digitais. Para saber mais, recomendo fortemente que você consulte esses dois recursos da CNIL, que tratam desse assunto de forma mais ampla:

Obviamente, esta lista de melhores práticas a serem seguidas para evitar hacks e fraudes de Bitcoin não é exaustiva. As técnicas dos ladrões estão em constante evolução à medida que os sistemas de segurança são aprimorados. Portanto, é importante manter-se atualizado com a evolução das melhores práticas.

O risco de seu bitcoin ser roubado nunca pode ser completamente eliminado. Até mesmo os melhores sistemas de segurança podem ter falhas. O objetivo de proteger bitcoins é agir de forma que o custo de um ataque ao seu sistema seja muito maior do que os ganhos potenciais.

Para fazer isso, você precisa equilibrar o risco entre o risco de roubo e o risco de perder seus bitcoins. Você certamente deve estar ciente do risco de roubo e tomar medidas para reduzi-lo, mas sem aumentar a complexidade de seu portfólio de forma irracional, caso contrário, você corre o risco de perder o acesso aos seus bitcoins.

%201.png)