Start

Start

Am 14. November jährte sich die Aktivierung des Bitcoin-Updates „Taproot“ zum zweiten Mal. Wie SegWit ist Taproot einer der wichtigsten Soft-Forks des Protokolls, der nur einmal alle drei oder vier Jahre stattfindet. Noch heute sind die Feinheiten dieser technischen Modifikation manchmal unbekannt. Um Sie über die Vor- und Nachteile von Taproot aufzuklären und zu verstehen, warum dieses Update für Bitcoin wichtig war, bieten wir Ihnen in diesem Artikel eine einfache Erklärung.

Taproot ist ein wichtiges Update des Bitcoin-Protokolls, das neue Funktionen bietet. Es handelt sich um einen Soft-Fork, was bedeutet, dass die eingeführten neuen Regeln mit den alten abwärtskompatibel sind. Dieses Update wurde am 12. Juni 2021 auf Block 687.284 gesperrt, als 90% der während eines bestimmten Zeitraums generierten Blöcke ein günstiges Signal sendeten und damit die Bereitschaft der Miner signalisierten, das Taproot-Update zu aktivieren.

Die Aktivierung fand schließlich am 14. November 2021 in Block 709 632 statt, fast vier Jahre nach den ersten Diskussionen zu diesem Thema zwischen Pieter Wuille, Andrew Poelstra und Gregory Maxwell zu diesem Thema. Dies war der erste große Upgrade-Versuch seit der heiklen Aktivierung von SegWit im Jahr 2017, die zu Konflikten in der Community führte.

Taproot ist eine Art Paket, das verschiedene Modifikationen für Bitcoin enthält. Das Update umfasst das BIP 340, das BIP 341 und das BIP 342. Lassen Sie uns all diese neuen Funktionen gemeinsam entdecken.

📌 Ein „PIEPTON“ für“ Vorschlag zur Verbesserung von Bitcoin “ ist ein formelles Verfahren, um eine Änderung von Bitcoin vorzuschlagen.

Die erste große Innovation, die von Taproot eingeführt wurde, ist die Implementierung eines neuen Signaturalgorithmus, der auf dem Schnorr-Protokoll basiert.

Wie in unseren vorherigen Artikeln erwähnt, werden Bitcoins auf der Blockchain in Form von UTXOs materialisiert. Sie sind im Wesentlichen größere oder kleinere Bitcoin-Stücke. Diese UTXOs sind durch Bedingungen geschützt, die angeben, wie sie entsperrt werden können. Zur Festlegung dieser Bedingungen wird im Allgemeinen ein Algorithmus für elektronische Signaturen verwendet. Um die Bitcoins in Ihrer Wallet auszugeben, müssen Sie daher eine Signatur mit dem privaten Schlüssel erstellen, der dem öffentlichen Schlüssel zugeordnet ist, der zum Sperren Ihrer UTXOs verwendet wurde.

Bei der Erstellung von Bitcoin entschied sich Satoshi Nakamoto für die Verwendung des ECDSA-Algorithmus für elektronische Signaturen (Algorithmus für digitale Signaturen mit elliptischen Kurven). Dieser Algorithmus funktioniert sehr gut und wird auch heute noch verwendet, aber Schnorr ist in einigen technischen Punkten immer noch effizienter.

Es ist unklar, warum Satoshi bei der Einführung von Bitcoin ECDSA gegenüber Schnorr gewählt hat. Eine häufig aufgeworfene Hypothese ist, dass das Claus-Peter Schnorr-Protokoll bis Februar 2008 patentiert war. Obwohl Bitcoin erst ein Jahr später, im Januar 2009, ins Leben gerufen wurde, war zu diesem Zeitpunkt keine Open-Source-Standardisierung für Schnorr-Signaturen verfügbar.

Das Taproot-Update bietet uns jetzt die Möglichkeit, diese Art von Signatur zu verwenden. Im Vergleich zum ECDSA-Algorithmus hat Schnorr zwei Hauptvorteile: Seine Signaturen sind Lineare und mehr leichtgewichtig.

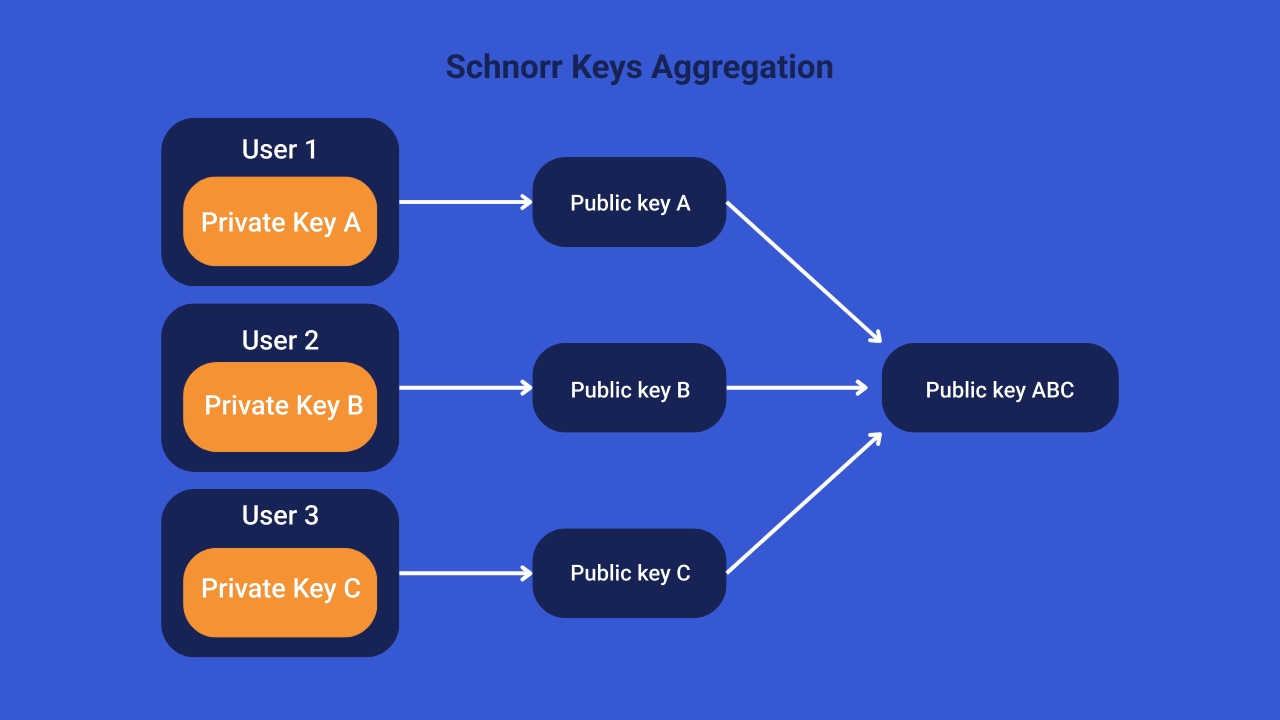

Die Linearitätseigenschaft ermöglicht die Aggregation mehrerer öffentlicher Schlüssel zu einem einzigen Schlüssel. Somit kann ein Skript mit mehreren Signaturen zu einem einzigen Schlüssel zusammengefasst werden, der sich ähnlich wie eine Zusammenfassung aller anderen Schlüssel verhält, die an Multisig beteiligt sind.

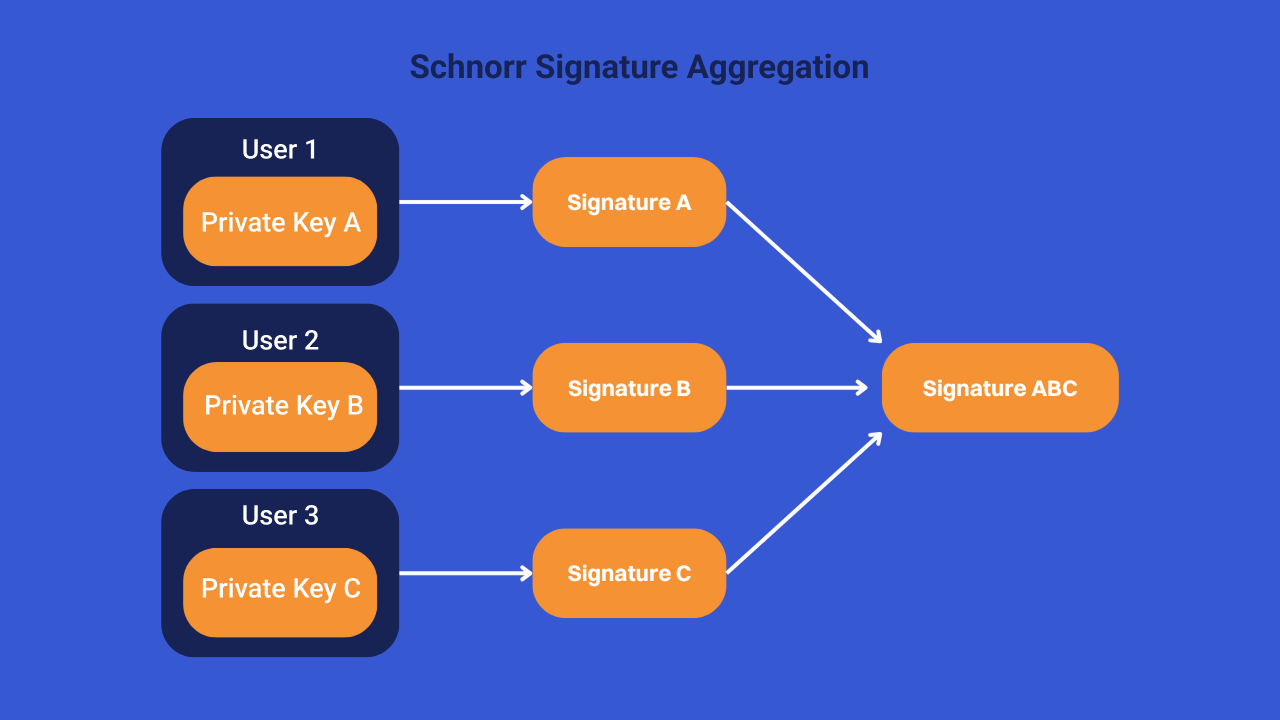

Dieser öffentliche Schlüssel, der tatsächlich eine Reihe anderer öffentlicher Schlüssel verkörpert, kann zur Sicherung von Bitcoins verwendet werden. Ebenso ist es möglich, die Signaturen aus dem Multisig zu aggregieren, um eine eindeutige Signatur zu erstellen, mit der der öffentliche Schlüssel entsperrt werden kann.

Diese Linearität der Schnorr-Signaturen hat den Vorteil, dass die Transaktionsgebühren für Wallets mit mehreren Signaturen minimiert und gleichzeitig deren Vertraulichkeit erhöht wird. In der Tat sind letztere nicht mehr von anderen Transaktionen auf der Blockchain zu unterscheiden. Tatsächlich verwendet das Lightning Network Skripte mit mehreren Signaturen, um Zahlungskanäle einzurichten. Schnorr ermöglicht es daher, die Kosten zu senken und das Öffnen und Schließen von Lightning-Kanälen ununterscheidbar zu machen. Darüber hinaus stellt diese Aggregation von Signaturen eine Form der plausiblen Ablehnung aller Taproot-Transaktionen auf Bitcoin dar. Es wird zunehmend unmöglich festzustellen, ob ein bestimmtes UTXO einer einzelnen oder mehreren Personen gehört. Schließlich hat die Linearität auch den Vorteil, dass die Anzahl der Berechnungen reduziert wird, die von den Knoten durchgeführt werden, die die Gültigkeit von Transaktionen überprüfen.

Abgesehen von diesen Linearitätsvorteilen sind Schnorr-Signaturen auch leichter als ECDSA-Signaturen. Aus technischer Sicht sind die Signaturen von Schnorr nachweislich sicher und von Natur aus unverformbar.

ECDSA und das Schnorr-Protokoll fallen unter dieselbe Kategorie kryptografischer Algorithmen, die als „Kryptografie auf elliptischen Kurven“ bekannt sind. Sie verwenden im Zusammenhang mit Bitcoin genau dieselbe elliptische Kurve, die „secp256k1“ genannt wird.

Taproot stellte auch die BIP 341 vor, die dieser Softfork treffend ihren Namen gibt. Dieses Update führt eine neue Methode ein, um Bitcoin zu blockieren. Diese neuen Transaktionsausgaben werden „SegWit V1" oder „P2TR (Pay-to-TapRoot)“ genannt.

Bitcoins, die durch ein P2TR-Skript gesichert sind, können auf zwei Arten veröffentlicht werden:

Mit anderen Worten, wir können unsere Bitcoins wie zuvor mit einem einfachen privaten Schlüssel, mit dem sie ausgegeben werden können, perfekt blockieren. Wenn wir möchten, können wir aber auch zusätzliche Möglichkeiten definieren, mit denen wir auch unsere Bitcoins freischalten können.

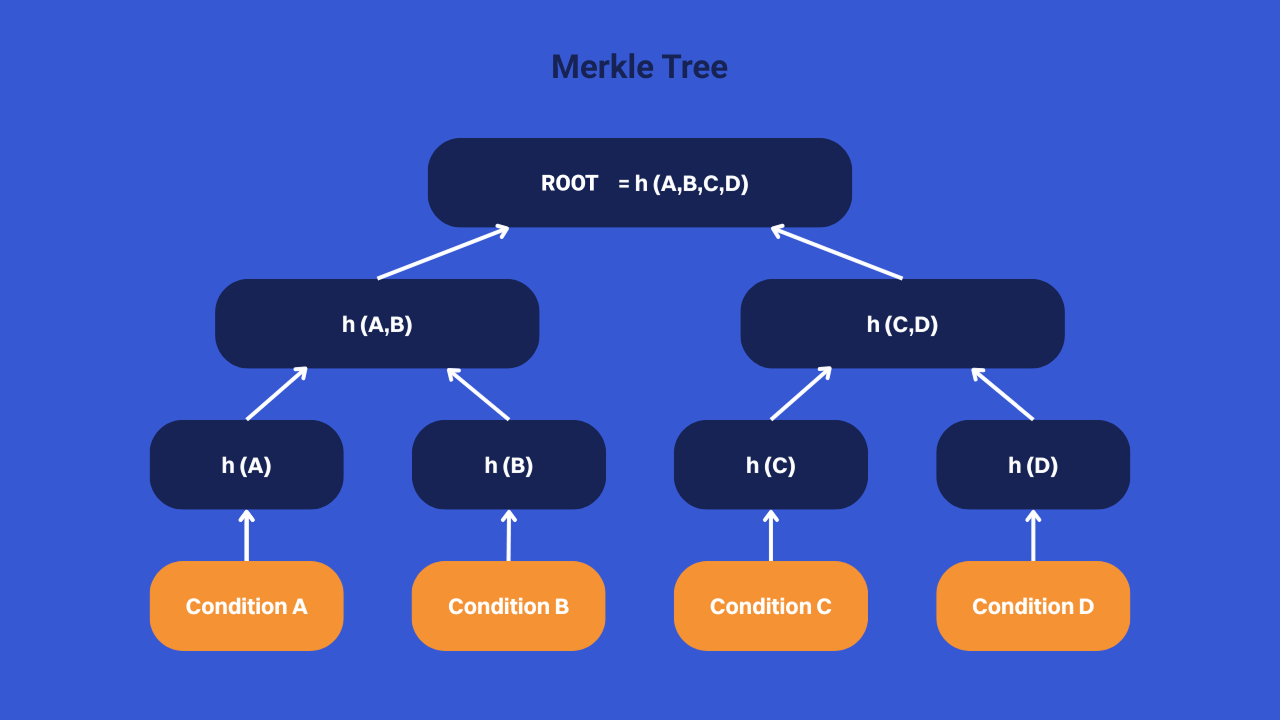

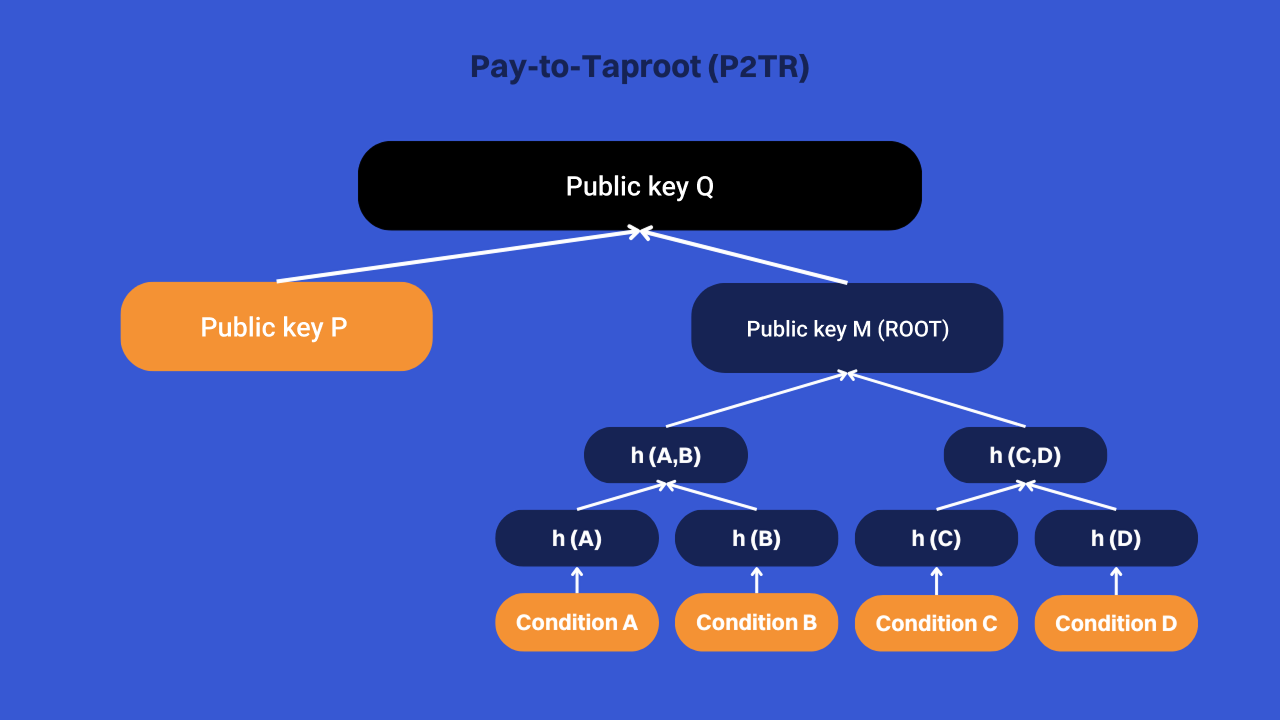

Du könntest zum Beispiel vier spezifische Bedingungen einrichten, die wir nennen EIN, B, C und D, mit denen Sie jeweils Ihre Bitcoins freischalten können. Diese Bedingungen würden in einen Merkle-Baum aufgenommen. Es handelt sich lediglich um eine Datenstruktur zur Überprüfung der Aufnahme einer bestimmten Information in eine größere Menge.

Um dies zu tun, sind die Bedingungen EIN, B, C und D werden an eine Hash-Funktion übergeben und generieren so H (A), H (B), h (C) und H (D). Diese Hash-Werte werden dann gruppiert und erneut paarweise gehasht, bis ein eindeutiger Hash erhalten wird, der „Merkle-Wurzel“ genannt wird.

Diese Merkle-Wurzel, die bezeichnet wird als M, wird einem öffentlichen Schlüssel gleichgestellt. Es wird dann mit dem Hauptschlüssel kombiniert P, das es einer klassischen Ausgabe ermöglicht, einen neuen öffentlichen Schlüssel namens Q. Diese Aggregation von Schlüsseln wird genau durch die Linearität der Schnorr-Signaturen ermöglicht.

Um die mit dem öffentlichen Schlüssel gesperrten Bitcoins freizugeben Q, du hast zwei Möglichkeiten:

Bei Ausgaben wird nur der verwendete Zustand angezeigt. Dank der Merkle-Baumstruktur können Knoten die Gültigkeit der Bedingung überprüfen, ohne Zugriff auf alle anderen Bedingungen zu haben. Zum Beispiel, wenn Sie die Bedingung verwenden B um die Bitcoins auszugeben, dann EIN, C und D bleiben verborgen.

Der Vorteil dieser P2TR-Sicherheitsmethode liegt in der Möglichkeit, komplexe Skripte zu konfigurieren, ohne sie öffentlich in der Blockchain veröffentlichen zu müssen. Dies fördert sowohl die Privatsphäre der Nutzer als auch die Skalierung intelligenter Verträge, die im Bitcoin-Netzwerk entwickelt wurden.

Schließlich heißt das letzte mit Taproot eingeführte BIP Tapscript. Der Zweck dieses Updates besteht darin, einige Opcodes der klassischen Bitcoin-Skriptsprache zu modifizieren, um die neue Skriptsprache zu definieren, die für Taproot-Ausgaben verwendet wird.

Die Skriptsprache ist der Mechanismus, der das Hinzufügen von Ausgabenbedingungen für UTXOs ermöglicht. Also, wenn Sie Bitcoin an einer bestimmten Empfangsadresse erhalten“ EIN “, diese sind durch ein Skript geschützt, das Folgendes festlegt:“ Um diese Bitcoins auszugeben, muss eine elektronische Signatur bereitgestellt werden, die dem öffentlichen Schlüssel entspricht, der mit der Adresse A verknüpft ist “. Um diese Skripte zu schreiben, werden bestimmte Befehle verwendet, die als Opcodes bekannt sind.

Um die verschiedenen Änderungen im Zusammenhang mit Taproot umzusetzen, die wir in den vorherigen Teilen erwähnt haben, war es notwendig, die Skriptsprache erneut zu überdenken. Dies ist der Zweck von BIP 342, das bestimmte Opcodes deaktiviert oder modifiziert und neue hinzufügt.

➤ Finden Sie heraus, wer das Bitcoin-Protokoll kontrolliert.

Taproot stellt eine wichtige Weiterentwicklung des Bitcoin-Protokolls dar, das im November 2021 durch einen Soft-Fork aktiviert wurde. Dieses Update beinhaltet die Implementierung von drei verschiedenen BIPs:

Zusammenfassend lässt sich sagen, dass Taproot erhebliche Vorteile in Bezug auf Datenschutz, Flexibilität und Skalierbarkeit bietet, insbesondere für intelligente Verträge und komplexe Skripte auf Bitcoin. Dies ist eine wesentliche technische Voraussetzung für die Verbesserung der zweiten Schichten von Bitcoin, wie z. B. das Lightning Network, sowie für die Entwicklung innovativer neuer Protokolle.

➤ Verstehe den Unterschied zwischen einer Soft Fork und einer Hard Fork bei Bitcoin.