Start

Start

Der Arbeitsnachweis (Arbeitsnachweis (auf Englisch) ist ein Mechanismus, der in Bitcoin im Rahmen des Nakamoto-Konsensprinzips verwendet wird, damit das Zahlungssystem gegen Sybil-Angriffe resistent ist. Diese Art von Angriff ist durch die Schaffung mehrerer falscher Identitäten gekennzeichnet, um das Peer-to-Peer-Netzwerk zu beschädigen.

Der Nakamoto-Konsens ist das Prinzip, das es Bitcoin-Nutzern ermöglicht, sich auf eine einzige Version der Blockchain zu einigen, um eine Einigung über die Frage zu erzielen: „Wem gehört was? “. Es wird „Proof-of-Work-Konsens“ genannt, weil es festlegt, dass sich die Knoten darauf einigen, welche Blockchain die größte Menge an angesammelter Arbeit hat. Dieser Arbeitsnachweis wird von Computern durchgeführt, die in Anlehnung an den Goldabbauprozess als „Miner“ bezeichnet werden. Bitcoin-Mining (Bergbau) ist also die Handlung des Arbeitsnachweises.

Dieser Artikel über Proof of Work ist eine logische Fortsetzung des Artikels von letzter Woche darüber, wie Bitcoin im Allgemeinen funktioniert. Ich rate Ihnen auch, ihn zu lesen, indem Sie auf den unten stehenden Link klicken.

➤ Erfahre mehr darüber, wie Bitcoin funktioniert.

Proof of Work ist einfach die Suche nach einem Wert, der, sobald er in eine zufällige mathematische Funktion übergeben wurde, ein Ergebnis liefert, das kleiner als eine Zielzahl ist.

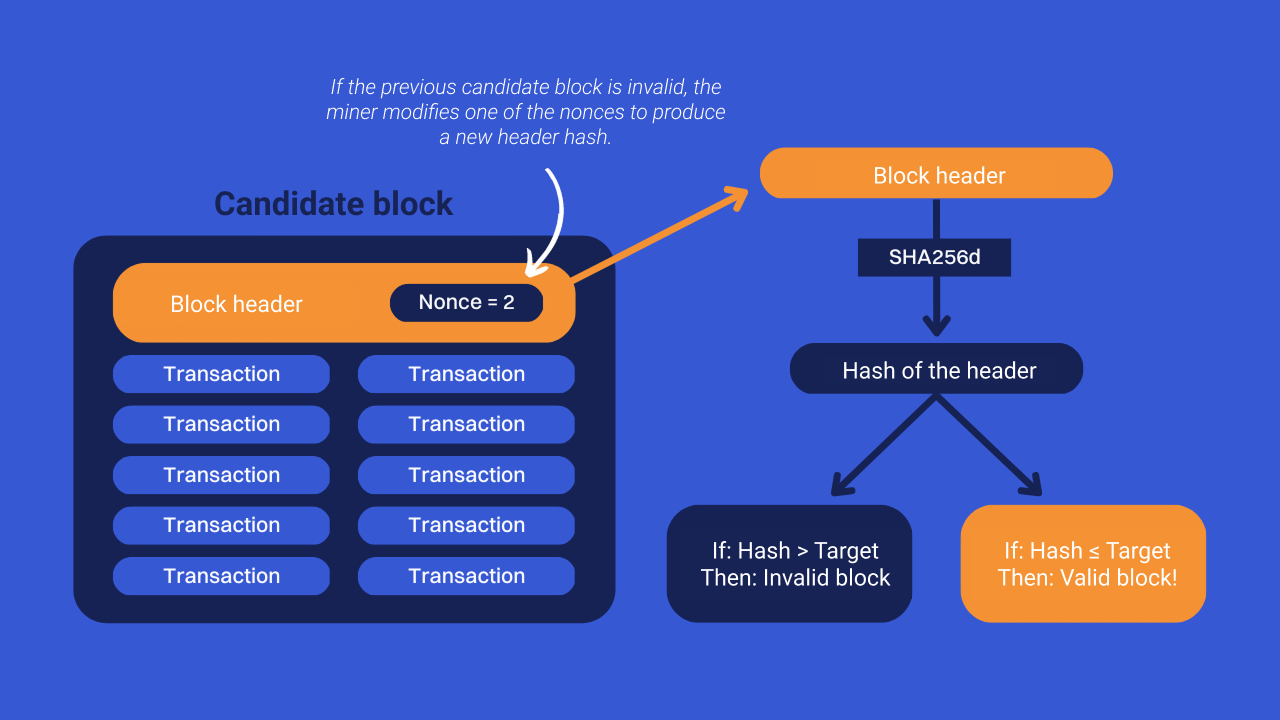

Konkret fassen Miner ausstehende Transaktionen in einem Block zusammen, beachten dabei die maximale Gewichtsgrenze und erhöhen die veränderbaren Werte.

Der Fachbegriff für diese veränderbaren Werte lautet „nonces“, die englische Abkürzung für „number only used once“. Es handelt sich um eine willkürlich gewählte Zahl, die nur einmal verwendet wird und bei der nächsten Manipulation durch eine andere Zahl ersetzt wird.

Sie werden den Header dieses Kandidatenblocks an eine zufällige und irreversible Funktion übergeben. Ziel ist es, einen Footprint (Ergebnis der Funktion) zu finden, der kleiner als das Ziel ist. Wenn ihr Block die Bedingung nicht erfüllt, können sie die bearbeitbaren Werte ändern (Nunzen) und versuchen Sie erneut, ihren neuen Header an die Funktion zu übergeben. Sie werden dann ein völlig anderes Ergebnis haben als das erste. Der Miner setzt diesen Prozess fort, indem er die Nonces modifiziert und das erzielte Ergebnis mit dem Ziel vergleicht, bis ein gültiger Block gefunden wird.

Die zufällige mathematische Funktion (Hash-Funktion), die für das Bitcoin-Mining verwendet wird, ist ein SHA256-Double (SSicher HAsche EINAlgorithmus), auch SHA256d oder HASH256 genannt.

Da die SHA256-Funktion nicht rückgängig gemacht werden kann, können Miner alle Möglichkeiten nur nacheinander ausprobieren. Es ist eine Berechnung durch Versuch und Irrtum. Der erste Miner, der einen Block findet, der diese Bedingung erfüllt, erhält das Recht, ihn in der Blockchain aller Benutzer zu registrieren, und erhält die damit verbundene monetäre Belohnung. Diese Vergütung für Minderjährige besteht aus zwei verschiedenen Teilen:

➤ Erfahre mehr über die Coinbase-Belohnung, Halbierungen und die degressive Ausgabe von Währungen.

Die Validierung eines Blocks beinhaltet auch eine erste Zahlungsbestätigung für alle darin enthaltenen Transaktionen.

Benutzer des Bitcoin-Netzwerks, vertreten durch ihre Knoten, können sich somit alle auf eine Version des Kontoregisters einigen, indem sie gültige Blöcke, die von Minern erstellt wurden, zu ihrer Datenbank hinzufügen. Jeder Knoten merkt sich einen Status der Blockchain und zeichnet die neuen Blöcke auf, die erstellt wurden, nachdem sie einzeln verifiziert wurden. Die authentische Blockchain ist die mit Die größte Menge an angesammelter Arbeit. Dieses Prinzip der Übereinstimmung zwischen allen Benutzern nennen wir: „Nakamoto-Konsens durch Arbeitsnachweis“.

Die Information, dass Knoten die längste Kette für gültig halten würden, ist ein weit verbreitetes Missverständnis. Obwohl dieses Konsensprinzip bis 2010 galt, konnte es ausgenutzt werden, um Bitcoin zu zerstören, und wurde dann geändert. Seit diesem Datum und dem Update 0.3.3 von Bitcoin sind sich die Knoten darüber einig, welche Kette am meisten Arbeit angesammelt hat. Dabei kann es sich um eine andere Kette als die längste Kette handeln.

Der Konsensalgorithmus beinhaltet die Anpassung des Zielwerts, um eine stabile Blockerstellungsgeschwindigkeit von 10 Minuten aufrechtzuerhalten. Wenn Blöcke zu schnell für das Ziel gefunden werden, steigt der Schwierigkeitsgrad beim Minen und umgekehrt. Dieses große Intervall zwischen den Blöcken gibt allen Knoten Zeit, sich ordnungsgemäß auf den gleichen Status der Blockchain zu synchronisieren.

Konkret werden die Knoten alle 2016 Blöcke (etwa alle zwei Wochen) ein neues Ziel für den Proof of Work berechnen, um den Mining-Schwierigkeitsgrad anzupassen.

Zur Erinnerung: Miner müssen einen Block finden, der, sobald er eine Zufallsfunktion durchlaufen hat, zu einer niedrigeren Zahl als das Ziel führt. Wenn im letzten Zeitraum des Jahres 2016 Blöcke im Durchschnitt schneller als jeweils 10 Minuten gefunden wurden, bedeutet dies, dass die im Netzwerk eingesetzte Rechenleistung gestiegen ist. Die Knoten erhöhen daher die Schwierigkeit des Minings, indem sie das Ziel nach unten anpassen, um die Zeit zu erhöhen, die benötigt wird, um einen gültigen Block zu finden. Ziel ist es, dass sich dieser Wert im Durchschnitt 10 Minuten nähert. Wurden Blöcke dagegen im letzten Zeitraum von 2016 im Durchschnitt langsamer als jeweils 10 Minuten validiert, bedeutet dies, dass die von den Minern eingesetzte Rechenleistung abgenommen hat. Die Knoten senken dann den Schwierigkeitsgrad, indem sie das Ziel nach oben anpassen.

Um das neue Ziel zu berechnen, führen die Knoten alle 2016 Blöcke die folgende Berechnung durch:

Neues Ziel = Altes Ziel * (Gesamtzeit der letzten 2016 Blöcke in Sekunden/1.209.600 Sekunden)

Diese Zielnummer ist somit ein Einstellwerkzeug. Indem wir sie modifizieren, ändern wir in Bezug auf die Wahrscheinlichkeit die Zeit, die benötigt wird, um einen Abdruck zu finden, der die Bedingung erfüllt. Aus diesem Grund tendiert die Produktion von Blöcken auf Bitcoin naturgemäß zu einer stabilen Frequenz mit Intervallen von 10 Minuten, unabhängig von der Anzahl der Computer, die Mining durchführen.

Dieses 10-Minuten-Intervall wurde von Satoshi Nakamoto bei der Erstellung von Bitcoin willkürlich gewählt. Die Zielzeit zwischen den einzelnen Blöcken stellt einen Kompromiss zwischen Netzwerksicherheit und Effizienz des Zahlungssystems dar. Eine kürzere Zeit ermöglicht schnellere Bestätigungen für Benutzer, während eine längere Zeit es Ihnen ermöglicht, Kettentrennungen zu vermeiden. Diese „Splits“ auf Englisch führen zu einer Verschwendung von Rechenleistung für verwaiste Blöcke und verringern daher die Gesamtsicherheit des Systems. Eine Zielzeit von 10 Minuten ist ein guter Kompromiss zwischen Effizienz und Sicherheit. Aus diesem Grund ist dieses Intervall keine „Schwäche“ von Bitcoin, sondern ein wesentliches Merkmal.

Proof of Work schützt das Bitcoin-Netzwerk vor Sybil-Angriffen. In der Tat ermöglicht es dieser Mechanismus, zu verhindern, dass ein böswilliger Akteur die Kontrolle über das Zahlungsnetzwerk übernimmt, indem er Identitäten multipliziert. Anstatt auf einem Computerwahlsystem eingerichtet zu werden, wird Bitcoin mithilfe von Rechenleistung auf einem Wahlsystem eingerichtet. Da diese Berechnung einen Energieverbrauch erfordert, haben wir dann ein konkretes, universelles und netzwerkexternes System, um zu entscheiden, wer das Recht hat, einen Block im verteilten Register zu registrieren.

Ein Angreifer, der den Eigentumsstatus von Bitcoins ändern möchte, muss unbedingt seine eigene Version des Kanals übertragen. Damit dieser bösartige Zustand akzeptiert wird, muss er das Bitcoin-Protokoll und insbesondere die Verkettung von Blöcken zwischen ihnen respektieren. Außerdem muss er mehr Arbeit anhäufen als die ehrliche Kette. Das bedeutet, dass der Angreifer die gesamte Rechenarbeit nach dem Block, der betrügerisch geändert wurde, wiederholen muss. Wenn er nicht über mehr Rechenleistung als alle anderen ehrlichen Miner verfügt, wird er niemals in der Lage sein, seine Version der Kette von ehrlichen Knoten akzeptiert zu bekommen, und er wird bei seinem Angriffsversuch scheitern.

Durch die Verwendung von Arbeitsnachweisen werden Minderjährige natürlich ermutigt, ehrlich zu bleiben. In der Tat würde ein Angriff den Einsatz phänomenaler Rechenleistung und deren Aufrechterhaltung im Laufe der Zeit erfordern. Das bedeutet, dass ein Angriff viel Strom verbrauchen würde und daher besonders teuer wäre, ohne dass ein garantiertes Ergebnis erzielt wird. Dann ist es viel interessanter, deine Maschinen zu verwenden, um ehrlich zu minen und die Belohnungen zu erhalten, die du erhältst, wenn du einen gültigen Block findest.

Neben dieser Arbeit zum Schutz vor Sybil-Angriffen spielt Proof-of-Work auch eine wichtige Rolle beim Widerstand gegen die Zensur des Zahlungssystems. Tatsächlich ermöglicht es der Nakamoto-Konsens, von Zeit zu Zeit das Recht zuzuweisen, einen Block in das Register einzutragen, indem ein untergeordneter Block zufällig ausgewählt wird, proportional zur eingesetzten Rechenleistung. Alle 10 Minuten gibt dieser Mechanismus einem neuen Miner das Recht, seinen Block mit allen darin enthaltenen Transaktionen zu verschieben. Dadurch profitieren Bitcoin-Nutzer von der Unverantwortlichkeit, wenn es darum geht, ihre Transaktionen zu bestätigen. Wenn ein Minderjähriger einen Benutzer zensiert und sich weigert, seine Transaktionen aus einem Grund, der nicht den Regeln des Protokolls entspricht, in seinen Block aufzunehmen, ist das in Ordnung. Andere Minderjährige, die denselben Nutzer nicht zensieren, werden ihn einbeziehen. Dies wird bestätigt, sobald sie einen Block bereitstellen, der die Bedingungen für den Arbeitsnachweis erfüllt.

Darüber hinaus kann der zensierte Benutzer seine Transaktionsgebühren erhöhen, um andere Miner zu ermutigen, ihn in einen Block aufzunehmen. Das erhöht finanziellen Druck auf die Zensur von Minderjährigen und begünstigt auf natürliche Weise loyale Miner, was einem natürlichen Marktprozess entspricht.

Der Nakamoto-Proof-of-Work-Konsens ist das Prinzip, das verwendet wird, um eine Vereinbarung über eine einzige Version des verteilten Ledgers zwischen den verschiedenen Knoten im Netzwerk zu treffen. Es basiert auf dem Proof-of-Work-Mechanismus, bei dem es sich lediglich um ein System zur Abwehr von Sybil-Angriffen handelt.

Proof of Work ist die Suche nach einem Wert, der, wenn er an eine Zufallsfunktion übergeben wird, ein Ergebnis liefert, das niedriger als ein bestimmtes Ziel ist. Diese Forschungsarbeit wird von Akteuren durchgeführt, die spezielle Computer verwenden, die als „Minderjährige“ bezeichnet werden.

Das Proof-of-Work-Ziel wird alle 2016 Blöcke von den Knoten angepasst. Dies wird als „Schwierigkeitsanpassung“ bezeichnet. Je nachdem, wie sich die von den Minern in der vorangegangenen Periode eingesetzte Rechenleistung entwickelt hat, senken wir die Zielzahl, um den Schwierigkeitsgrad zu erhöhen, oder wir erhöhen sie, um den Schwierigkeitsgrad zu senken.

Achten Sie darauf, Proof of Stake (PoS) nicht mit Proof of Work (PoW) zu verwechseln. Diese beiden Mechanismen sind sehr unterschiedlich. Im Gegensatz zum Proof of Work basiert das Mehrheitsentscheidungsverfahren beim Proof of Stake nicht auf einem greifbaren Element außerhalb des Netzwerks, was für Zahlungssysteme, die dieses Netzwerk verwenden, viele Probleme mit sich bringt. Dieser PoW/PoS-Vergleich wird Gegenstand eines ausführlichen nächsten Artikels sein.

➤ Erfahre mehr über die Unterschiede zwischen Bitcoin und anderen Kryptowährungen.